Temat: "Urządzenie siecowe"

1. Karta sieciowa - definicja, ilustracja, rodzaje, budowa, zasady działania, zastosowania, szeguly dotyczący połączenia sieciowego, (print screen okienka) z podaniem adresa fizicznego karty siecowiej

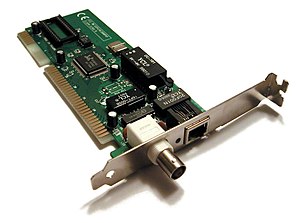

Karta sieciowa to urządzenie zapewniające komunikację z siecią komputerową. W komputerach stacjonarnych występuje ona jako karta rozszerzeń lub jest wbudowana na płycie głównej. Dostępne są również karty do połączeń bezprzewodowych podłączane jako karta rozszerzeń, port USB, PCMCIA. Karta sieciowa funkcjonuje w warstwie fizycznej modelu ISO.

Karta sieciowa przewodowa podłączana jako karta rozszerzeń

Bezprzewodowa karta sieciowa podłączana jako karta rozszerzeń

Bezprzewodowa karta sieciowa podłączana do USB

Zalety karty sieciowej z interfejsem USB

- Duża popularność portu USB wykorzystywana w większości komputerów PC i laptopów.

- Możliwość podłączenia karty w czasie, kiedy komputer jest uruchomiony (istnieją komputery, gdzie karty można wymieniać bez ich wyłączania).

- Brak wymagania ponownego uruchomienia komputera po podłączeniu karty sieciowej.

- Możliwość przesyłania danych, zarówno drogą przewodową, jak i bezprzewodową.

- Pewność, że po jej rozłączeniu i zamknięciu w klatce Faradaya nie wysyła już informacji.

Bezprzewodowa karta sieciowa PCMCIA

W przypadku urządzeń peryferyjnych pracujących w sieci, takich jak drukarka sieciowa czy skaner, karty sieciowe są wbudowane w urządzenie, a ich konfiguracja najczęściej odbywa się za pomocą specjalnych aplikacji dostarczanych przez producenta. Przy wyborze karty sieciowej trzeba uwzględnić architekturę sieci, w której będzie ona pracowała. Najczęściej spotykane są karty sieciowe pracujące w standardzie Ethernet, Fast Ethernet, Gigabit Ethernet. Każda karta sieciowa ma zapisany przez producenta unikalny adres fizyczny, zwany MAC (od ang. Media Access Control). Adres ten jest wykorzystywany podczas transmisji w drugiej warstwie modelu OSI (więcej w rozdziale 4.). Adres MAC jest adresem 48-bitowym zapisywanym w postaci 12 liczb szesnastkowych oddzielanych znakiem „-" lub „:"

Kar

ta sieciowa może pracować tylko w jednym standardzie np. Ethernet; nie może pracować w dwóch standardach jednocześnie np. Ethernet i FDDI. W przeszłości istniała jednak karta wyposażona w dwa różne standardy sieciowe, tj. Ethernet i Token Ring (karta OSA-2 ETR do maszyn IBM mainframe rodziny 9672, 2 logiczne porty; każdy mógł pracować jako Ethernet lub Token Ring, ale miały one oddzielne wtyki), lecz był to ewenement. Obecnie ze względu na wyraźną dominację standardów rodziny Ethernet pojęcie karty sieciowej i karty Ethernet bywa mylnie utożsamiane. Na rynku są dostępne również karty sieciowe wielokrotne, tj. wyposażone w kilka interfejsów sieciowych, ale z logicznego punktu widzenia jest to kilka niezależnych kart sieciowych na jednej płycie drukowanej. Karty takie znajdują zastosowanie głównie w serwerach albo zaawansowanych stacjach roboczych. Jeżeli chodzi o typy interfejsów kart sieciowych to dzielą się one na PCI, PCMCIA, ExpressCard, USB i PCI-Express – te ostatnie są coraz powszechniej stosowane.

2. Koncentratory - definicja, rodzaje, zasady działania i zastosowania, ilustracja

Koncentrator sieciowy (także z

ang. hub) –

urządzenie pozwalające na przyłączenie wielu urządzeń sieciowych do sieci komputerowej o topologii gwiazdy. Najczęściej spotykane w wersji 4-, 8-, 16- lub 24-portowej. Koncentrator to urządzenie łączące wiele urządzeń pracujących w sieci komputerowej w topologii gwiazdy (rysunek 5.6). Okablowanie biegnące od poszczególnych urządzeń schodzi się w centralnym miejscu sieci, które stanowi koncentrator. Pracuje on w pierwszej warstwie modelu OSI. Obszar sieci, w którym mogą wystąpić kolizje, jest nazywany domeną kolizyjną. Urządzenia podłączone do koncentratorów tworzą jedną domenę kolizyjną.

Koncentrator pracuje w warstwie pierwszej modelu ISO/OSI (warstwie fizycznej), przesyłając sygnały elektryczne z jednego portu (gniazda) na wszystkie pozostałe. Taka metoda działania nie pozwala mu na analizowanie ramek pod kątem adresu MAC ani datagramów pod kątem adresu IP. Ponieważ koncentrator powiela każdy otrzymany sygnał elektryczny, tworzy tak zwaną domenę kolizyjną - z tego względu czasami koncentrator nazywany jest wieloportowym wzmacniakiem. W sieciach Ethernet najczęściej wykorzystywaną metodą detekcji zaistnienia kolizji jest CSMA/CD. Koncentrator zwykle podłączany jest do routera jako rozgałęziacz, do niego zaś dopiero podłączane są pozostałe urządzenia sieciowe: komputery pełniące rolę stacji roboczych, serwerów, drukarki sieciowe i inne.

Obecnie urządzenia te nie są już praktycznie stosowane, wyparte zostały przez przełączniki działające w drugiej warstwie modelu ISO/OSI (warstwie łącza danych, wykorzystując adresy MACpodłączonych urządzeń). Powodem takiej sytuacji był bardzo duży spadek cen przełączników, coraz wyższe wymogi dotyczące przepustowości sieci stawiane przez nowoczesne aplikacje sieciowe oraz zwiększające się ilości danych, które muszą być przesłane przez sieć. Duża liczba kolizji występujących w obciążonych sieciach komputerowych powodowała znaczne obniżenie przepustowości i przekreśliła sens stosowania koncentratorów.

Z drugiej strony koncentrator przenosi sygnały z portu wejściowego na wszystkie porty wyjściowe bit po bicie, przełącznik natomiast ramka po ramce, co powoduje powstawanie opóźnień (także dodatkowych, zmiennych, w zależności od długości ramki). Może być to jednak zaletą koncentratora w przypadku bardzo prostych sieci lokalnych.

3. Przełącznik - Switch, tablica adresu MAC, zasady działania i zastosowania

Przełącznik (ang. switch), podobnie jak koncentrator, stanowi centralny punkt sieci zbudowanej w topologii gwiazdy. Sygnat wychodzący nie jest jednak przesyłany na wszystkie wyjścia, lecz tylko do portu, do którego podłączone jest urządzenie docelowe będące adresatem danych.

Przełącznik w sieci Ethernet analizuje adresy MAC nadawcy i odbiorcy przychodzącej ramki. Adres MAC nadawcy jest wykorzystywany do prowadzenia tablicy skojarzeń, zawierającej adresy MAC i odpowiadające im porty przełącznika, tablica ta może zawierać 4096, 8192, a nawet 16384 wpisów. By zapewnić dostosowywanie się przełącznika do zmian w sieci ważność wpisu wygasa jeżeli przez określony czas nie napływają ramki z danym MAC nadawcy.

Tablica adresów MAC jest tworzona dynamicznie podczas pracy urządzenia; jeśli dane są transmitowane do urządzenia o nieznanym adresie, wówczas są przesyłane na wszystkie wyjścia w urządzeniu — urządzenie działa jak koncentrator. Zastosowanie przełączników ma duży wpływ na efektywne działanie sieci. Przełączanie ramek do odpowiednich portów w urządzeniu powoduje ograniczenie domen kolizyjnych — obszarów sieci, w których mogą występować zakłócenia spowodowane równoczesną transmisją przez wiele urządzeń. Wygląd zewnętrzny koncentratorów i przełączników jest bardzo podobny, najważniejsza różnica tkwi w sposobie przekazywania sygnałów.

Przełącznik określa się też jako wieloportowy

most lub inteligentny

koncentrator, gdyż:

- przekazuje ramki wyłącznie do docelowego segmentu sieci (podobnie do mostu, w przeciwieństwie do koncentratora),

- umożliwia połączenie wielu segmentów sieci w gwiazdę (podobnie do huba, w przeciwieństwie do mostu ograniczonego do dwóch segmentów),

- działa w trybie dupleks.

4. Routery - rodzaje, budowa, zasady działania i zastosowania, przykłady routera, co to jest: access point "AP" (punkt postępu) - działamie oraz schemat sieci lokalnej LAN z wykorzystaniem punktu dostępowego oraz trzech urządzeń sieciowych i komputerowych

Router – urządzenie sieciowe pracujące w trzeciej warstwie modelu

OSI. Służy do łączenia różnych sieci komputerowych (różnych w sensie informatycznym, czyli np. o różnych klasach, maskach itd.), pełni więc rolę węzła komunikacyjnego. Na podstawie informacji zawartych w pakietach TCP/IP jest w stanie przekazać pakiety z dołączonej do siebie sieci źródłowej do docelowej, rozróżniając ją spośród wielu dołączonych do siebie sieci. Proces kierowania ruchem nosi nazw

ę trasowania, routingu lub routowania.

Pierwsze routery z

lat sześćdziesiątych były

komputerami ogólnego przeznaczenia. Choć w roli routerów można używać zwykłych komputerów, to nowoczesne modele są wysoce wyspecjalizowanymi urządzeniami, w których interfejsy sieciowe połączone są bardzo szybką magistralą wewnętrzną. Wyróżnia się routery modularne (przeznaczone dla operatorów oraz środowisk korporacyjnych) oraz o stałej budowie (zwykle pozycjonowane na brzegu sieci operatorskiej lub dla użytkowników domowych). Routery realizują obsługę ruchu za pomocą procesorów sieciowych (NP) lub dedykowanych, wysokospecjalizowanych układów cyfrowych (ASIC/FPGA).

Routery posiadają z reguły wiele różnego rodzaju interfejsów m. in.

Ethernet (od 10 Mbit/s do 100 Gbit/s), ATM, Frame Relay, SONET/SDH czy 3G. W zależności od typu urządzenia, interfejsy znajdują się na osobnych kartach (tzw. kartach liniowych) lub zabudowane na stałe w urządzeniu. Nowoczesne routery brzegowe posiadają wiele różnego rodzaju dodatkowych funkcji - takich jak mechanizmy wspierające funkcje lokalnej centrali wideotelefonii IP, ściany ogniowej, systemu IDS/IPS, optymizacji połączeń w sieciach rozległych itp. itd. Routery szkieletowe budowane są ze zwróceniem szczególnej uwagi na skalowalność - z zachowaniem minimalnych rozmiarów i zapotrzebowania na prąd i chłodzenie. Coraz częściej, routery optymalizowane są pod kątem przetwarzania ruchu Ethernet i IPv4/IPv6.

Protokoły

Najczęściej stosowanymi protokołami trasowania są:

Punkt dostępu lub punkt dostępowy (ang. access point — AP) — jest to urządzenie, które zapewnia stacjom bezprzewodowym dostęp do zasobów sieci za pomocą bezprzewodowego medium transmisyjnego.

Punkt dostępowy pełni również rolę mostu łączącego sieć bezprzewodową z siecią przewodową (najczęściej Ethernet), dlatego też punkt dostępowy ma minimum dwa interfejsy: interfejs bezprzewodowy komunikujący się z sieciami standardu 802.11 oraz drugi, do połączenia z siecią przewodową. Punkty dostępowe mogą komunikować się ze sobą, co umożliwia budowę bardzo rozległych sieci bezprzewodowych.

Dodatkowo większość produkowanych aktualnie punktów dostępowych do zastosowań domowych i małego biznesu (ang. SOHO — Smali Office Home Office) wyposażona jest również w router, serwer DHCP przydzielający adres sieciowy stacji zaraz po jej połączeniu z punktem dostępowym, część ma też możliwość translacji adresów prywatnych na publiczne (NAT), wiele może buforować ramki w celu oszczędzania energii stacji. Informacje na temat konfiguracji sieci WLAN zostały zawarte w tomie II, w podrozdziale.

Sieć typu BSS

Sieć stworzona za pomocą punktu dostępowego nazywa się strukturą BSS. Jeśli stacje bazowe chcą przesyłać dane między sobą mogą to czynić jedynie za pośrednictwem PD. W związku z tym każda stacja przenośna musi znajdować się w zasięgu punktu dostępowego (odległość bezpośrednia pomiędzy stacjami nie ma żadnego znaczenia) a co za tym idzie zasięg sieci równa się zasięgowi anteny PD. W standardzie nie istnieje ograniczenie ilości stacji podłączonych do jednego punktu dostępowego, jednak niska przepustowość sieci bezprzewodowych wymaga ograniczeń tej ilości. Każdy BSS ma unikatowy 48-bitowy identyfikator tzw. BSSID. Identyfikator ten zazwyczaj jest adresem MAC interfejsu bezprzewodowego w PD. Istnieje także sieć typu BSS stworzona bez pomocy PD sieć taka nazywana jest IBSS (independent BSS z ang. niezależny BSS). Stacje w tej sieci komunikują się bezpośrednio ze sobą, z tego powodu muszą stale utrzymywać odległość umożliwiającą komunikację. Sieci IBSS nazywa się również ad hoc BSS lub sieciami tymczasowymi.

Sieć typu ESS

Sieć typu ESS powstaje w wyniku połączenia kilku BSS-ów za pomocą sieci szkieletowej. W takiej sieci stacje mogą przemieszczać się pomiędzy różnymi BSS-ami (pod warunkiem, że wszystkie są częścią tego samego ESS-u) bez utraty połączenia. Dzieje się tak dzięki współpracy punktów dostępowych ze sobą przy pomocy protokołu IAPP (Inter-Access Point Protocol). Protokół ten opisuje standard 802.11f. Sieci tego typu umożliwiają połączenie stacji bazowych na dużym obszarze (jego rozmiar uzależniony jest od liczby BSS-ów czyli od liczby punktów dostępowych). Model ten najczęściej wykorzystywany jest do tworzenia tzw. hot spotów w kawiarniach, szkołach itp. Sieć szkieletowa łącząca poszczególne PD nosi nazwę systemu dystrybucyjnego (DS). Najczęściej jako sieć dystrybucyjną wykorzystuje się sieć typu Ethernet. Każdy punkt dostępowy i stacja należące do jednej sieci ESS mają ten sam numer identyfikacyjny nazywany ESSID. Większość sieci ESS jest połączona z siecią zewnętrzną za pomocą łącza przewodowego.